Dados são centrais para tudo e todos

Muitas empresas migram para a nuvem sem considerar totalmente as implicações de segurança. Eles podem pensar um pouco sobre segurança, mas ao mudar as operações para a nuvem, nem sempre isso recebe a atenção que deveria: sua abordagem e sistemas de segurança cibernética precisam se transformar juntamente com sua estratégia e transformação geral de TI.

Hoje, as organizações abrigam grandes pilhas de dados, gerados por um número cada vez maior de dispositivos e sistemas conectados. E junto com esse crescimento maciço de dados, vem naturalmente um risco maior de violações de dados.

Para ajudar a resolver isso, há um número crescente de iniciativas de conformidade regulatória relacionadas à segurança. Isso inclui o Regulamento de Proteção de Dados de Geração da UE (GDPR) e Gaia-X, uma federação de infraestrutura de dados e provedores de serviços europeus (a Orange orgulha-se de ser membro fundador do projeto Gaia-X). Outros esquemas incluem o Padrão de Segurança de Dados da Indústria de Cartões de Pagamento (PCI DSS). Você deve se manter continuamente bem informado sobre atualizações e modificações em qualquer um desses regulamentos para manter a conformidade e manter os dados seguros.

O uso de uma matriz de atribuição de responsabilidades (RACI) pode valer a pena para garantir clareza e ajudar a alcançar seus objetivos finais. O RACI representa “responsável, consultado e informado” e é uma abordagem que pode ajudar o provedor de nuvem e o cliente a entender as responsabilidades e necessidades de cada um. Nenhum fornecedor de nuvem poderá cobrir todos os ângulos desde o início de um compromisso, portanto, as organizações devem assumir o controle e fazer as perguntas certas ao fornecedor de nuvem. Essas perguntas devem abranger áreas cruciais de foco, como:

- Acesso privilegiado

- Restaurar e recuperar

- Patching e atualizações

- Monitoramento Constante

- Soluções SIEM

- NOC / SOC

- Conformidade regulatório

- Viabilidade a longo prazo

- Localização de dados

- Status da investigação

- Segregação de dados

- Disponibilidade

As circunstâncias determinam a abordagem

Antes da COVID, você ou os gerentes de TI do seu provedor de serviços normalmente tinham um plano e um roteiro claros de como transformar o ambiente de TI, o que fazer e quando. Havia um valor nas avaliações conjuntas de oportunidades e no estabelecimento da velocidade de mudança para sua organização. Tenho visto empresas conduzindo sua estratégia de TI com base em seu roteiro de negócios, onde os orçamentos de TI também foram estabelecidos com base na demanda ou rendimento dos negócios. Eu chamo essa fase de fase de projeto de TI.

Durante o COVID, a velocidade com que a transformação poderia ocorrer mudou, com o design e a estratégia de serviços de TI vinculados aos funcionários que trabalham em casa e às mudanças nas expectativas dos clientes. As avaliações conjuntas de oportunidades tiveram que ser realizadas virtualmente devido aos bloqueios, o que significa que não há reuniões presenciais. Assim, embora a velocidade com que a TI se transformasse fosse muito rápida, houve uma mudança da TI líder de negócios para a TI capacitadora dos negócios. Os orçamentos de TI, que costumavam ser alocados ao longo de cinco anos, foram antecipados porque os clientes não podiam operar dentro do tempo, agilidade e velocidade de mercado que o COVID criou. Refiro-me a essa situação como transformação COVID, em vez de transformação digital. Durante esse período, também vimos uma aceleração no pensamento sobre o gerenciamento sem toque por meio de automação extrema, infraestruturas prontas para a nuvem, rede resiliente e segurança cibernética aprimorada.

Isso significava que as empresas não tinham tempo suficiente para avaliar como uma mudança no design ou estratégia de TI se vincularia ao plano geral de TI em relação à introdução de um novo SaaS ou infraestrutura migrando do local para a nuvem. Além disso, as empresas não tiveram tempo para revisar a postura geral de segurança. Eu chamo essa fase de “push-push”, em vez de ser um momento em que as empresas implementam o pensamento com base em um roteiro ou plano de TI claro.

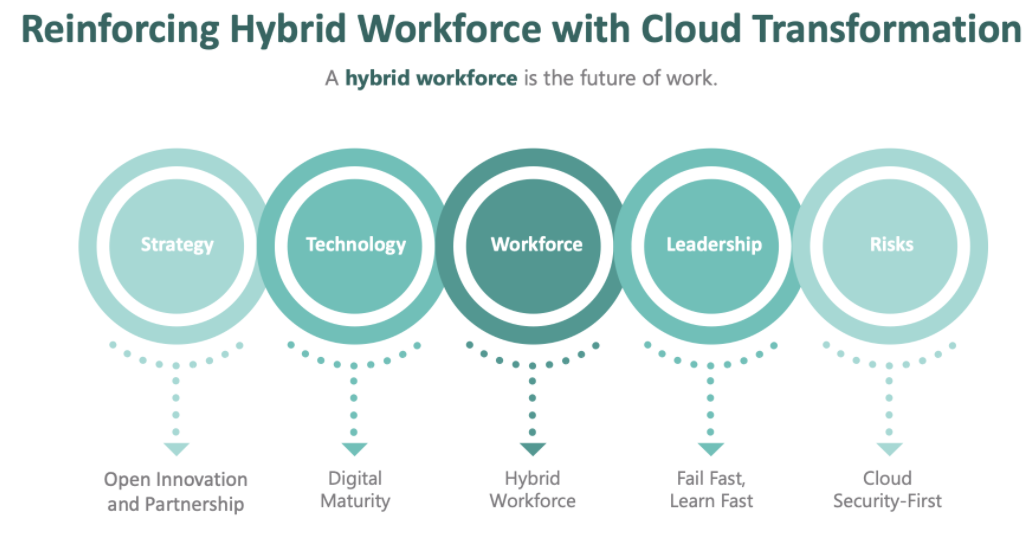

Pós-COVID, haverá uma mudança para um modelo híbrido, tanto em como a TI facilita a arquitetura futura quanto em como os negócios e a TI coexistirão, com objetivos definidos atendendo às metas organizacionais. A TI precisará se concentrar em dois fatores importantes: primeiro, a computação em nuvem evoluiu e rapidamente se tornou ainda mais flexível e confiável; e segundo, o afluxo maciço de milhares de pequenas empresas no espaço digital, empresas que antes não faziam parte da equação.

(Image source: www.itconductor.com)

No mundo pós-COVID-19, com tantas pessoas trabalhando remotamente, a nuvem deve ficar maior e melhor e, crucialmente, mais segura. Isso também exigirá uma grande mistura de SaaS, PaaS, inteligência artificial (IA) e aprendizado de máquina (ML). No entanto, a maior área de foco será permitir que empresas menores usem plataformas em nuvem sem comprometer a qualidade ou a segurança.

Em resumo: segurança em primeiro lugar, nuvem ou sem nuvem

A segurança deve simplesmente ser incorporada ao seu pensamento desde o início de suas conversas com um provedor de nuvem. Algumas organizações podem se preocupar em colocar funções vitais de negócios, como TI ou sistemas de pagamento, na nuvem devido a preocupações de segurança. Ainda assim, é importante lembrar que o desafio não está na segurança da nuvem em si.

Na maioria dos casos, as violações de dados geralmente são resultado de erro do usuário, não do provedor de nuvem que não aplica políticas e controles de segurança adequados. Se você implementar políticas de segurança robustas baseadas em princípios de confiança zero e treinar seus funcionários para seguir esses princípios corretamente, você deve ter uma jornada de nuvem segura e protegida.

Sou Diretor de Multi-Cloud (APAC) na Orange Business, trazendo mais de 18 anos de experiência em gerenciamento de serviços de TI, segurança cibernética e computação em nuvem para o cargo. Nas minhas horas de folga, gosto de publicar white papers sobre tecnologia nativa da nuvem, blogar e pesquisar, revisar e auditar documentos conforme e quando solicitado por meio da minha rede.